最为常见的centos系统攻击方式有暴力破解、流量攻击、cc攻击等等。

首先我们来讲一下什么是暴力破解,对于经常使用服务器的人来讲可能经常会遇到。 暴力破解或称为穷举法,是一种针对于密码的破译方法,即将密码进行逐个推算直到找出真正的密码为止。

例如一个已知是四位并且全部由数字组成的密码,其可能共有10000种组合,因此最多尝试10000次就能找到正确的密码。

理论上利用这种方法可以破解任何一种密码,只不过是时间问题。有些人运用计算机来增加效率,有些人辅以字典来缩小密码组合的范围。

对于暴力破解我们该如何应对呢?

我们采用修改服务器远程端口号+添加普通用户+禁止root用户登录的方法,很实用~

方法/步骤

-

一、修改ssh端口号

进入系统后在root用户下

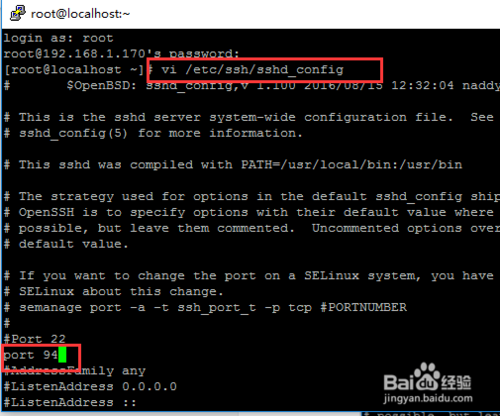

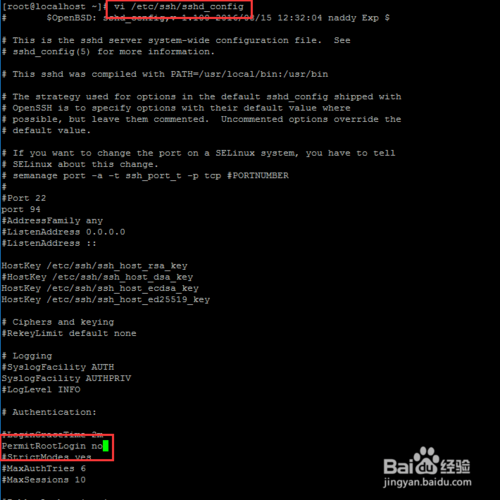

vi /etc/ssh/sshd_config

找到# port 22

去掉前面的#号,

在下面添加一行

port 94

wq保存退出

这样远程端口就修改为94端口了

-

这样配置后,一般是不可以使用的,因为还没有配置防火墙规则,下面我们来配置一下。

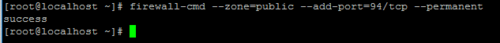

vi /etc/sysconfig/iptables

在原来的22端口下,添加94端口的防火墙规则

firewall-cmd –zone=public –add-port=94/tcp –permanent

提示:seccuss即为成功添加94端口

-

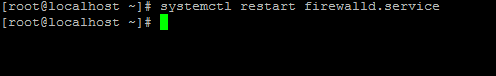

配置完防火墙之后需要重启下防火墙服务才可以生效

systemctl restart firewalld.service

-

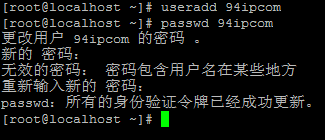

二、添加用户(用户名密码可随意,但是一定要记住)

useradd 94ip

passwd 94ip

-

三、禁止root登录

vi /etc/ssh/sshd_config

PermitRootLogin yes修改为no

-

重启一下服务即可

systemctl restart sshd.service

这样,root用户就不能SSH登陆了,只能使用我们刚建立的用户名来登录

能尽可能的避免root被爆破的可能性

END